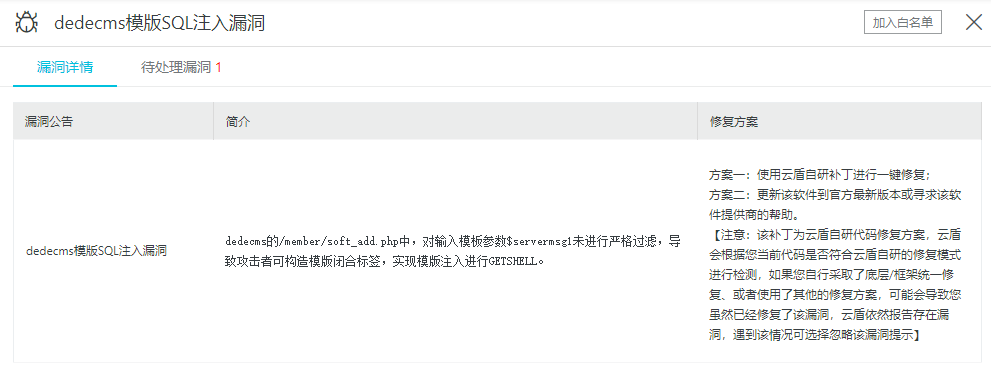

dedecms模版SQL注入漏洞

简介

DedeCMS V5.7 SP2正式版(2018-01-09) dedecms的/member/soft_add.php中,对输入模板参数$servermsg1未进行严格过滤,导致攻击者可构造模版闭合标签,实现模版注入进行GETSHELL。

路径

/member/soft_add.php

修复

打开 /member/soft_add.php 找到 大概在155行

$urls .= “{dede:link islocal=’1′ text='{$servermsg1}’} $softurl1 {/dede:link}\r\n”;

改成

if(preg_match(“#}(.*?){/dede:link}{dede:#sim”, $servermsg1) != 1){$urls .= “{dede:link islocal=’1′ text='{$servermsg1}’} $softurl1 {/dede:link}\r\n”;}

说明

自行采取了底层/框架统一修复、或者使用了其他的修复方案,可能会导致您虽然已经修复了该漏洞,云盾依然报告存在漏洞,遇到该情况可选择忽略该漏洞提示